据外媒报道,被公立院校、政府、以及财富 500 强企业广泛使用的 PremiSys 门禁系统,近日被曝出存在硬编码后门。其实早在去年年底的时候,Tenable Research 的一安全分析师,就已经在一套名为 PremiSys IDenticard 的访问控制系统中,发现了一个硬编码的后门。该软件用于未员工创建身份识别信息(ID badges)和远程管理读卡器,以便对建筑内各个部分的访问权限进行管理。

Tenable Research 的 James Sebree 指出,IDenticard 的 PremiSys 3.1.190 版本,包含了一个允许攻击者访问管理功能的后门,让它能够在系统中添加、编辑和删除用户,分配权限、并控制建筑物内的读卡器。

PremiSys 基于 .Net 框架构建,因此 Sebree 能够借助 Jetbrain 的“dotPeek”.Net 反编译器,对该软件进行逆向工程。

发现漏洞后,Sebree 多次通知 IDenticard、并试图取得联系,但直到 45 天过去,该公司还是无动于衷。无奈之下,Sebree 选择向计算机紧急响应小组(CERT)通报此事。

遗憾的是,尽管 CERT 尝试与 IDenticard 联系,但 90 天后,该公司仍未作出回应。事已至此,他们只得公开披露相关漏洞。

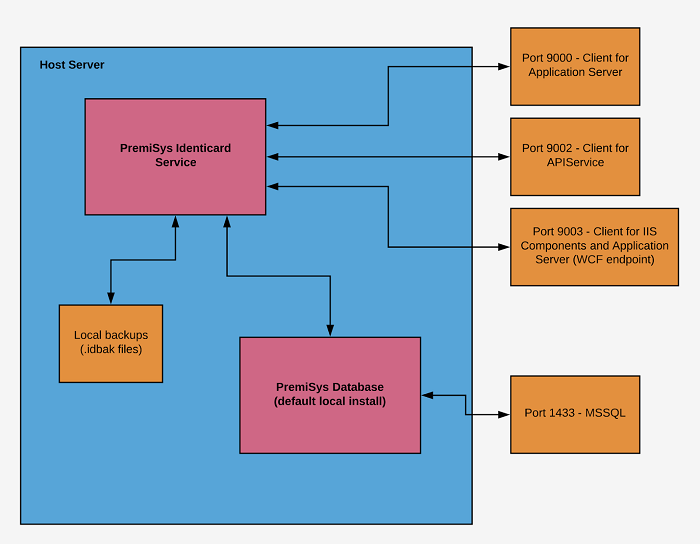

鉴于未能访问系统的物理组件,因此 Tenable 只是简单描述了这款应用程序的服务流程。

PremiSys 中的身份验证例程,包含一个名叫 IgnoreAuthentication()的函数。只要使用硬编码凭证,此命令就能够完全按照它所说的那样去执行。

由于 IDenticard 的软件被广泛使用,因此漏洞的波及面相当之广。

该公司的网站称,其为财富 500 强企业、K-12 学校、各大院校、医疗中心、工厂,甚至地级、州级和联邦政府机构与办事处所采用。

鉴于这是一个硬编码的漏洞,因此必须 IDenticard 自行修补。然而截止发稿时,该公司仍未就此事作出回应。

发表评论: