2018年12月,FireEye将APT39确定为伊朗网络间谍组织,该组织专门负责广泛窃取个人信息。自2014年11月以来,我们已跟踪与该组织相关的行动,以保护机构免受APT39行动的影响。APT39专注于广泛窃取个人信息,使其与FireEye跟踪的其他伊朗组织区别开来,这些组织与影响运营,破坏性攻击以及其他威胁有关。APT39侧重于个人信息,为支持伊朗国家优先事项提供监控、跟踪或监视操作,或者创建额外的访问和载体以促进未来的行动。

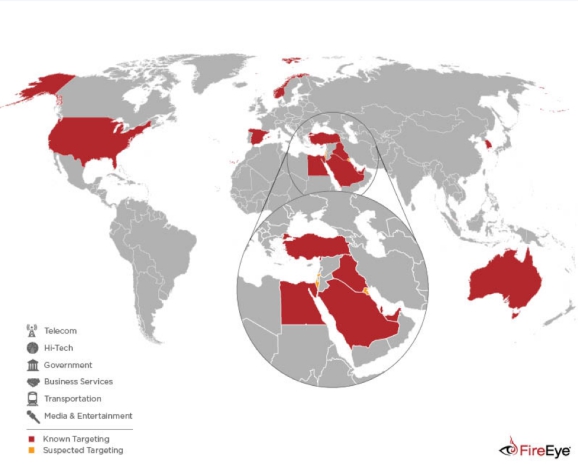

创建APT39是为了汇集此攻击者之前的行为和方法,其行动基本上与一个公开称为“金龟子”的小组保持一致。但是,由于机构跟踪活动的差异,公开报告的内容存在差异。 APT39主要利用SEAWEED和CACHEMONEY后门以及POWBAT后门的特定变体。虽然APT39的目标范围是全球性的,但其行动主要集中在中东地区。APT39优先考虑电信行业,并进一步瞄准旅游业和支持它的高科技IT公司。APT39所针对的国家和行业如图1所示。

一、意图

APT39对电信和旅游行业的关注表明其意在针对特定个人执行监控、跟踪或监视操作,收集专有或客户数据用于商业或运营目的,以满足与国家优先事项相关的战略要求,或创建额外的访问和向量以促进将来的行动。以政府实体为目标明确表明了收集有利于国家决策的地缘政治数据为其潜在次要意图。定位数据表明APT39的主要任务是跟踪或监控感兴趣的目标,收集个人信息(包括旅行路线)以及从电信公司收集客户数据。

二、伊朗Nexus指标

我们有中等信心认定APT39运营是为了支持伊朗国家利益,其与APT34在基于中东地区的区域定位模式、基础设施、时机方面存在相似性,APT34松散地与公开报道为“OilRig”的活动保持一致。虽然APT39和APT34有一些相似之处,包括恶意软件分发方法、POWBAT后门使用、基础设施命名和目标交叉,但我们认为APT39与APT34不同,因为它使用了不同的POWBAT变体。这些组织可能在某种程度上协同工作或共享资源。

三、攻击周期

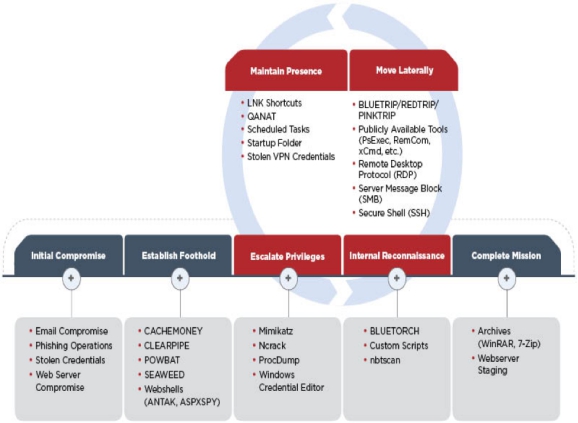

APT39在攻击生命周期的各个阶段使用一系列自定义和公开可用的恶意软件和工具。

初始感染

对于最初的感染,FireEye Intelligence观察到APT39利用带有恶意附件和/或超链接的网络钓鱼电子邮件,这通常会导致POWBAT感染。APT39经常注册并利用域名,这些域名伪装成合法Web服务和看似与预期目标相关的机构。此外,该组织还定期识别并利用目标机构存在漏洞的Web服务器来安装Web shell(例如ANTAK和ASPXSPY),并使用被盗的合法凭据来感染面向外部的Outlook Web Access(OWA)资源。

建立立足点、提升权限及内部侦察

在感染之后,APT39利用SEAWEED,CACHEMONEY等定制后门以及POWBAT的独特变体来在目标环境中建立立足点。在权限提升期间,除了Windows Credential Editor和ProcDump等合法工具外,还观察到了免费的工具,如Mimikatz和Ncrack。内部侦察使用自定义脚本和免费提供的自定义工具(如端口扫描程序,BLUETORCH)。

横向移动、持久性及完成任务

APT39通过远程桌面协议(RDP)、安全Shell(SSH),PsExec,RemCom和xCmdSvc等无数工具进行横向移动。 REDTRIP,PINKTRIP和BLUETRIP等自定义工具也被用于在受感染主机之间创建SOCKS5代理。除了使用RDP进行横向移动外,APT39还使用此协议在受感染环境中维护持久性。为了完成其使命,APT39通常使用WinRAR或7-Zip等压缩工具打包盗取的数据。

图2:APT39攻击生命周期

有迹象表明,APT39表现出对操作安全性的偏爱,以绕过网络防御的检测。在一起案例中,使用经过重新打包的Mimikatz的修改版本来阻止反病毒检测。在另一起案例中,获得初始访问后,APT39在受感染实体的环境之外执行凭证收集以避免检测。

四、展望

我们认为APT39以电信和旅游行业作为重要目标,这反映为了监控目的而收集关于目标和客户数据的个人信息,以便于未来的运营。电信公司是有吸引力的目标,因为它们存储大量的个人和客户信息,提供对用于通信的关键基础设施的访问,并允许跨多个垂直行业访问各种潜在目标。APT39的目标不仅代表了对已知目标行业的威胁,而且还延伸到这些机构的客户群,其中包括全球范围内的各种行业和个人。APT39展示了其潜在的全球运营覆盖范围,以及它如何利用网络运营作为一种低成本和有效的工具,促进收集有关国家安全威胁的关键数据,并取地区和全球竞争对手的优势。

本文来源:嘶吼

发表评论: